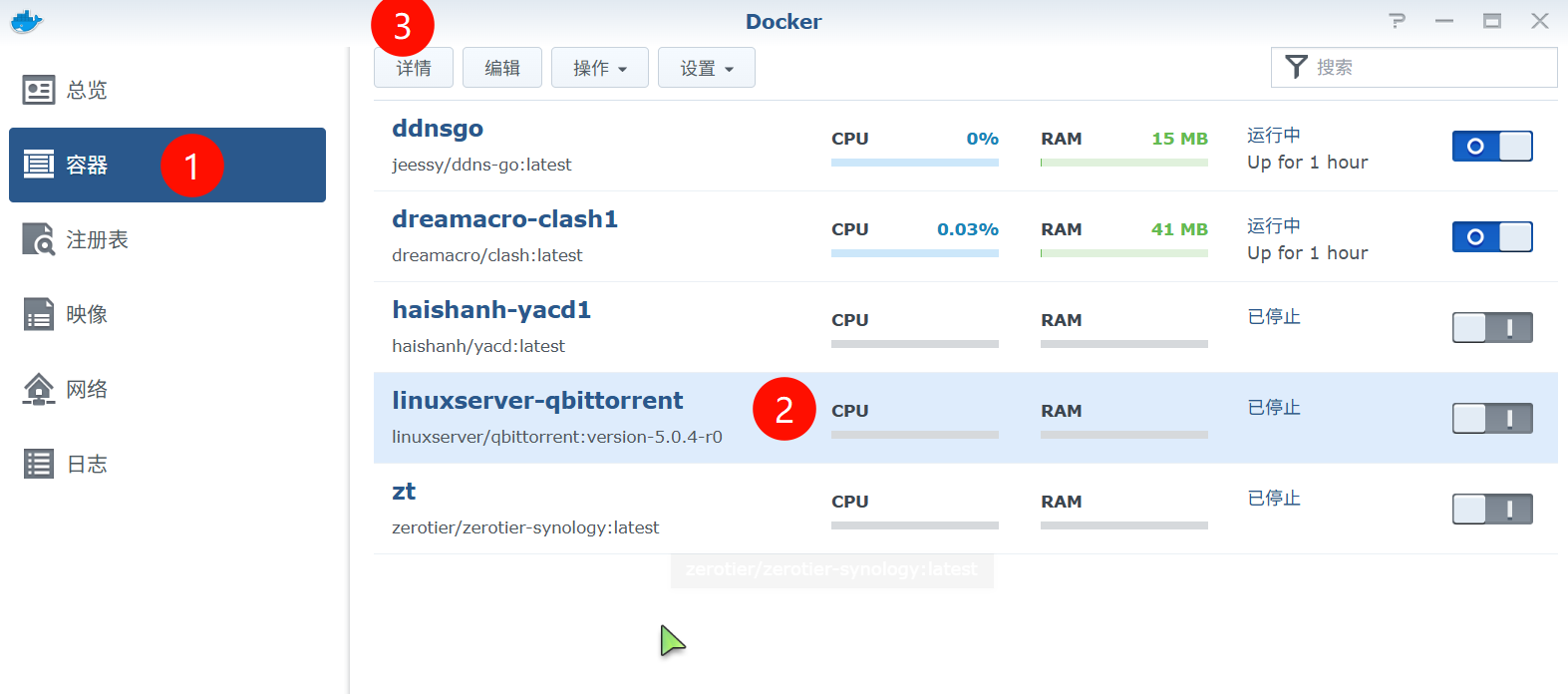

暴风影音J3455通过Docker安装qbittorrentb及配置

想升级一下qbittorrent来着,发现下载了最新版本 5.1.0-r0-ls391之后,启动报错:

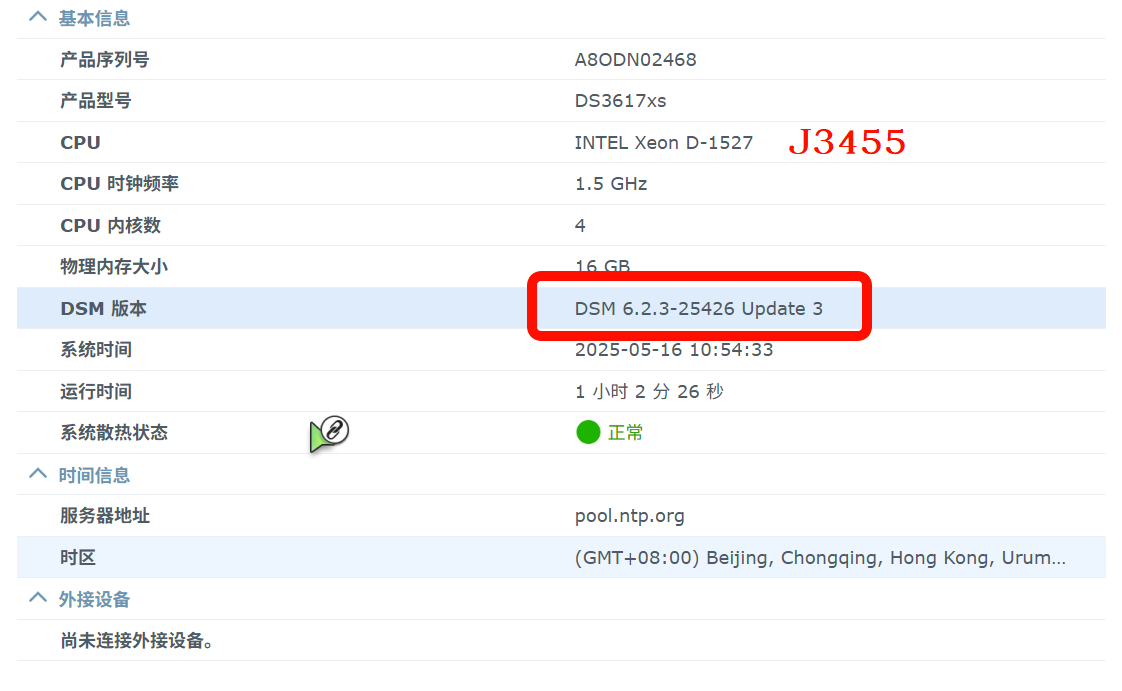

getrandom() error. Reason: Function not implemented. Error code: 38.我的DSM配置如下:

Google一番发现是由于内核问题,不支持getrandom,需要使用旧版本或在其他设备上运行docker,于是回退到5.0.4-r0版本,一切正常。

通过Docker部署qbittorrent

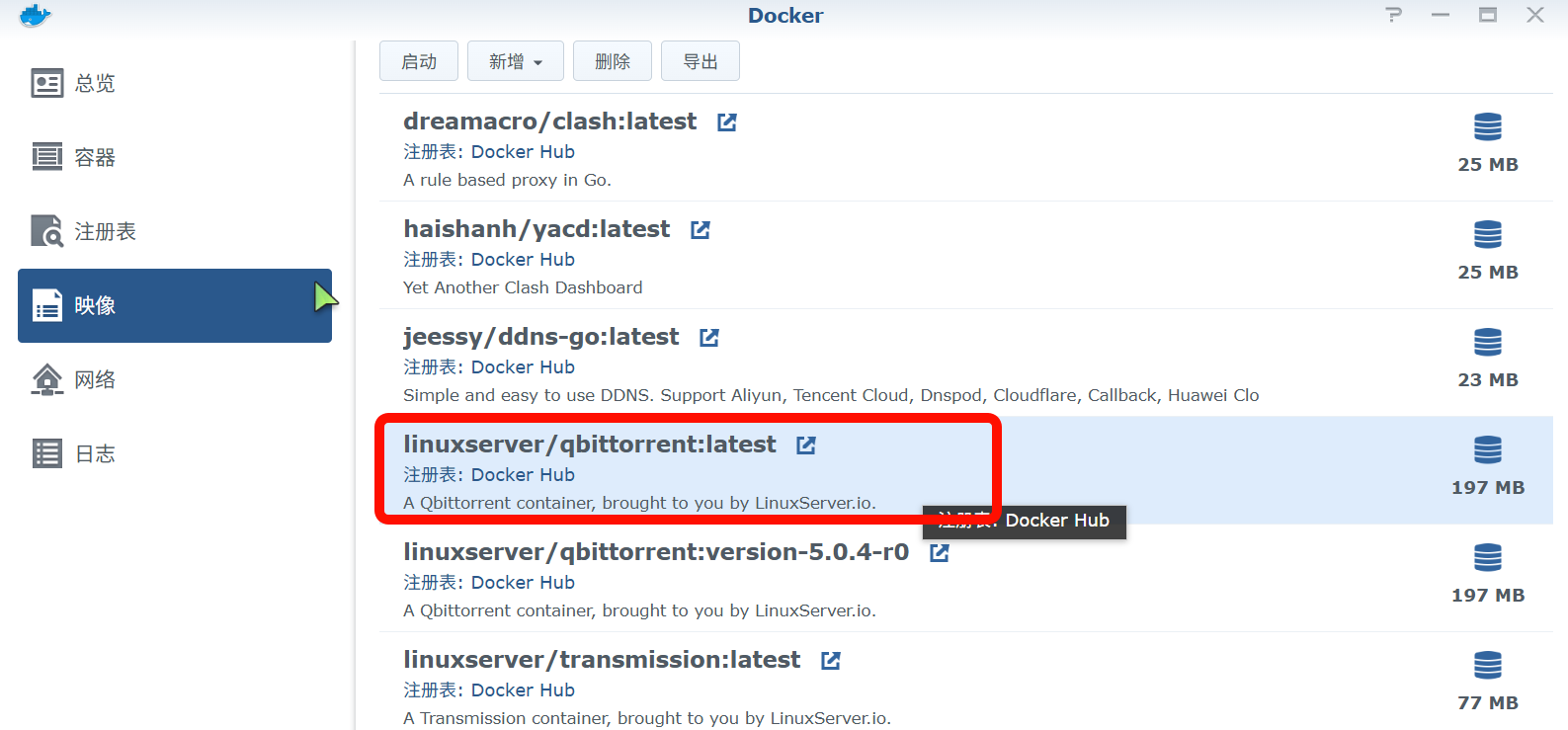

1、下载qbittorrent镜像

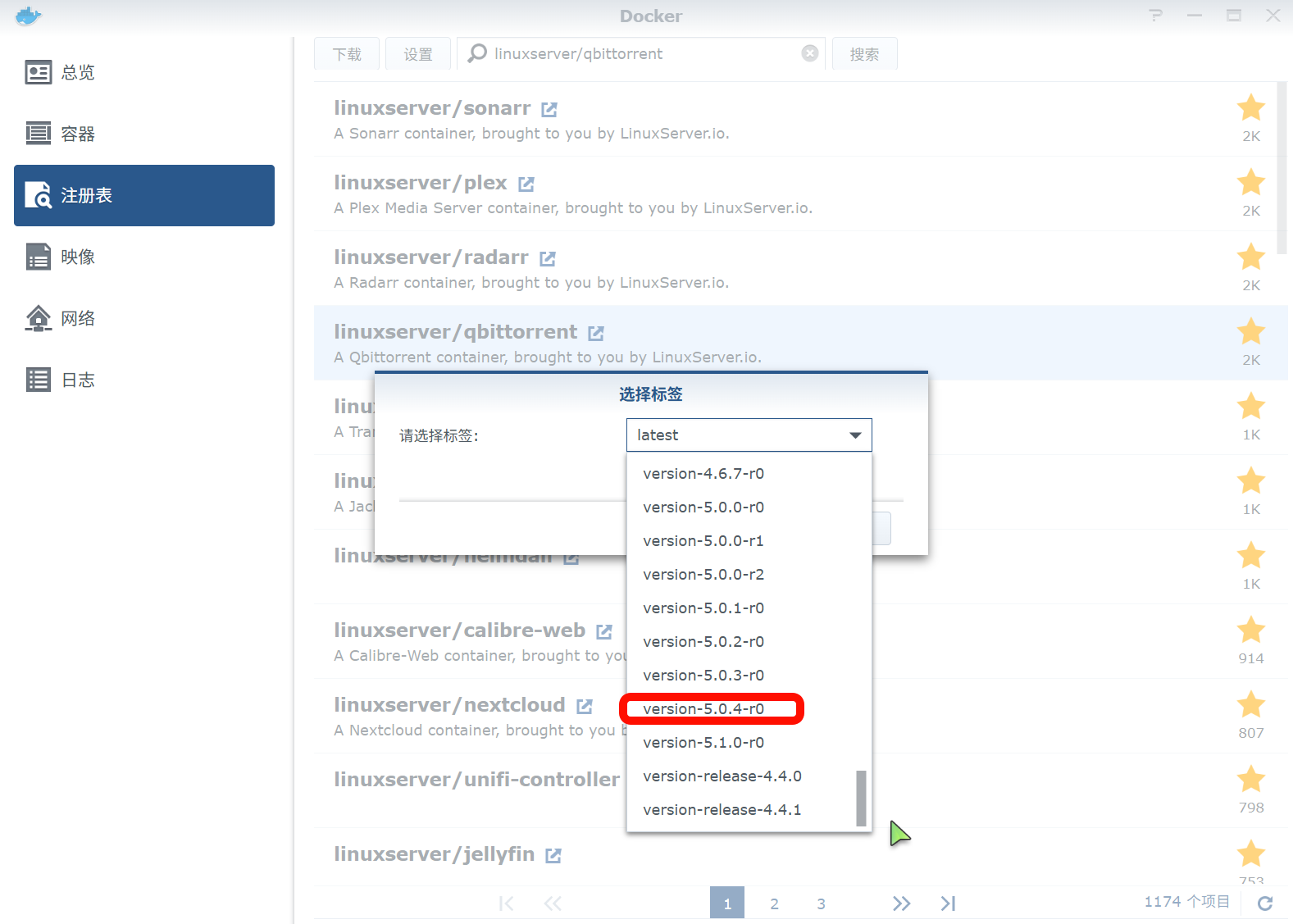

在注册表搜索:linuxserver/qbittorrent,双击下载安装即可

如果你是和我一样的J3455的机器,下拉勾选 5.0.4-r0 版本下载;

较新版本内核的机器直接拉取最新版本即可。

2、新建容器

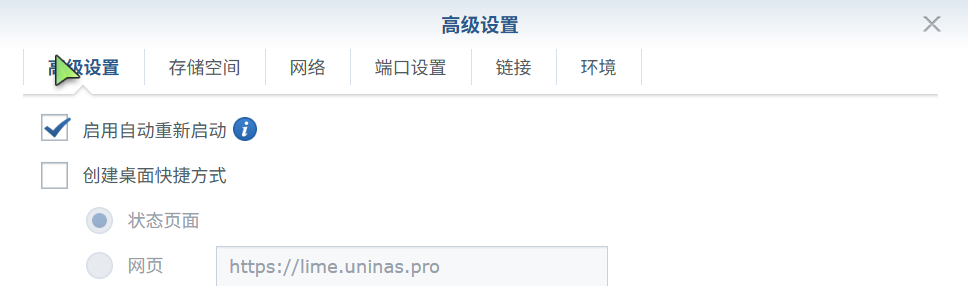

双击下载完成的镜像,点击高级设置

勾选启用自动重新启动

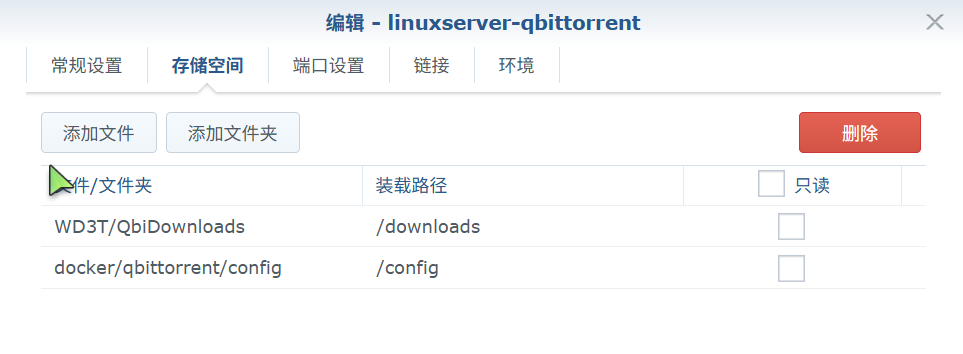

映射两个文件夹:

一个下载目录文件夹:/downloads

一个配置文件:/config

3、选择 使用与 host 相同的网络

端口无需配置

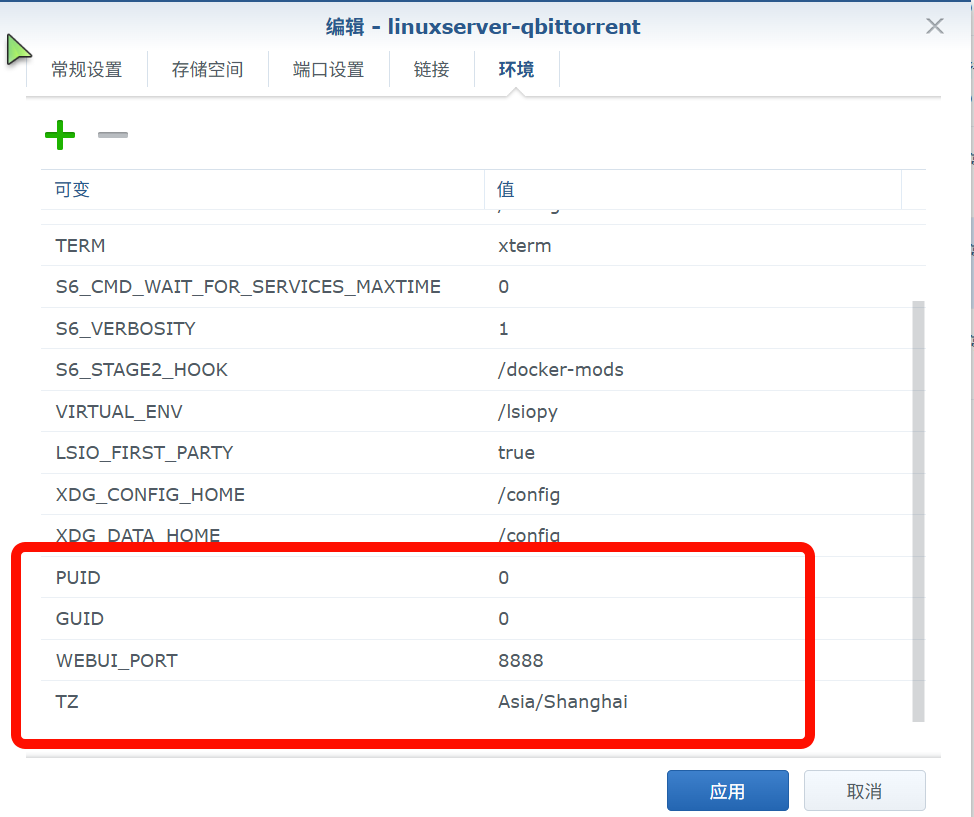

4、新增四个环境变量配置

5/点击应用

运行成功后,访问你的机器的局域网IP:8888 即可访问。

比如我的是:192.168.3.26:8888

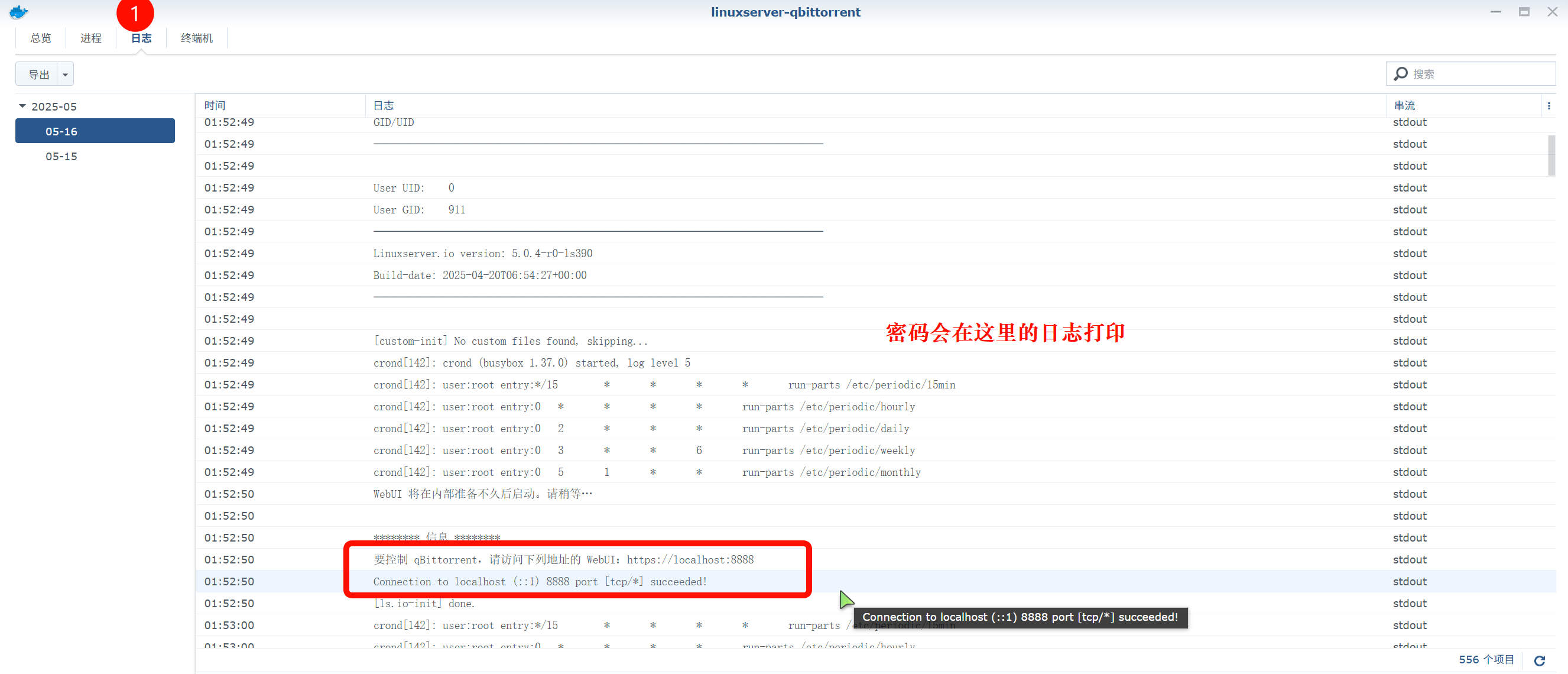

默认密码会在日志中打印,账户名称默认是admin

6、登录后的配置

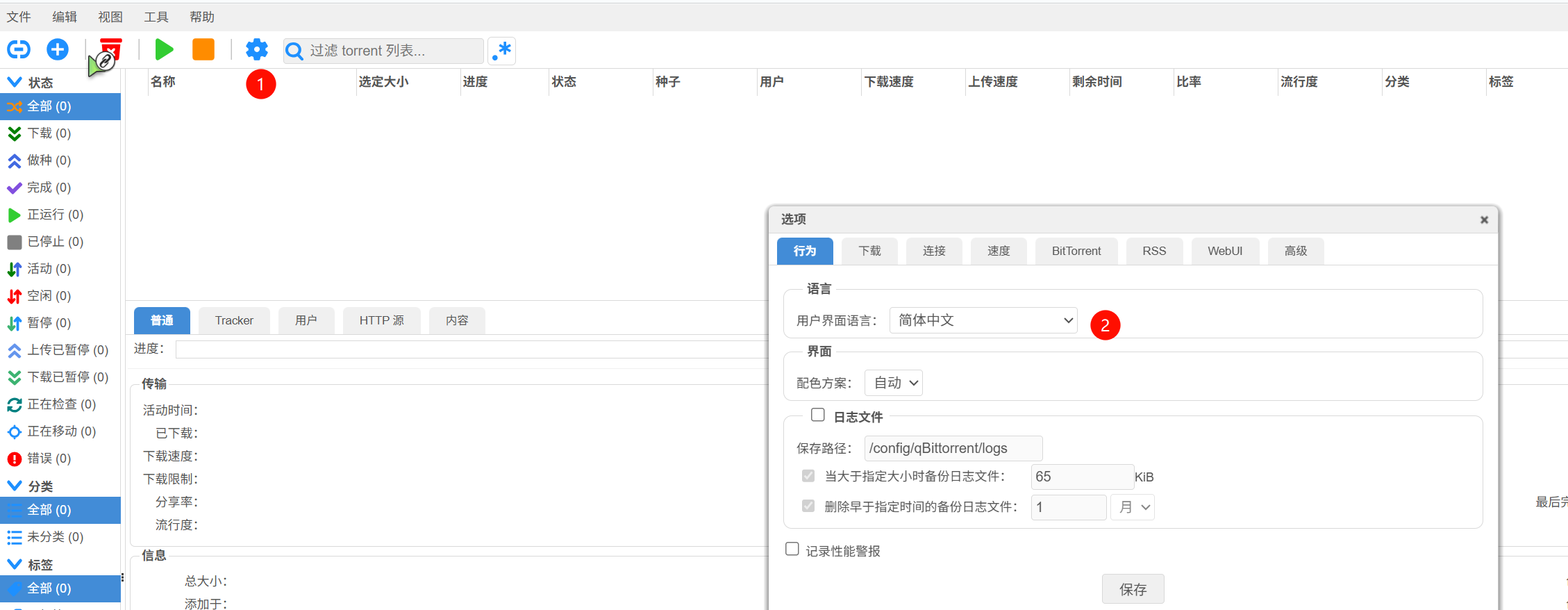

1、切换简体中文

2、修改密码,修改后点击保存

不修改密码的话每次重启容器都会生成一个新的密码。

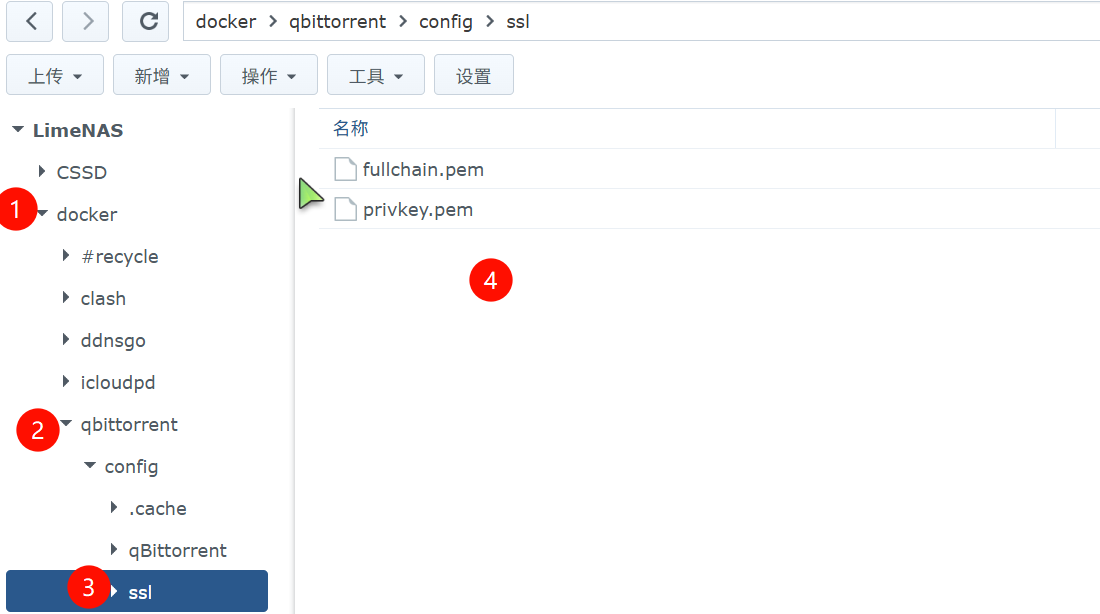

3、配置ssl

在Docker的文件下,之前已经新建了qbittorrent的目录,再新建一个 ssl 目录 ,将证书和私钥上传到这里。

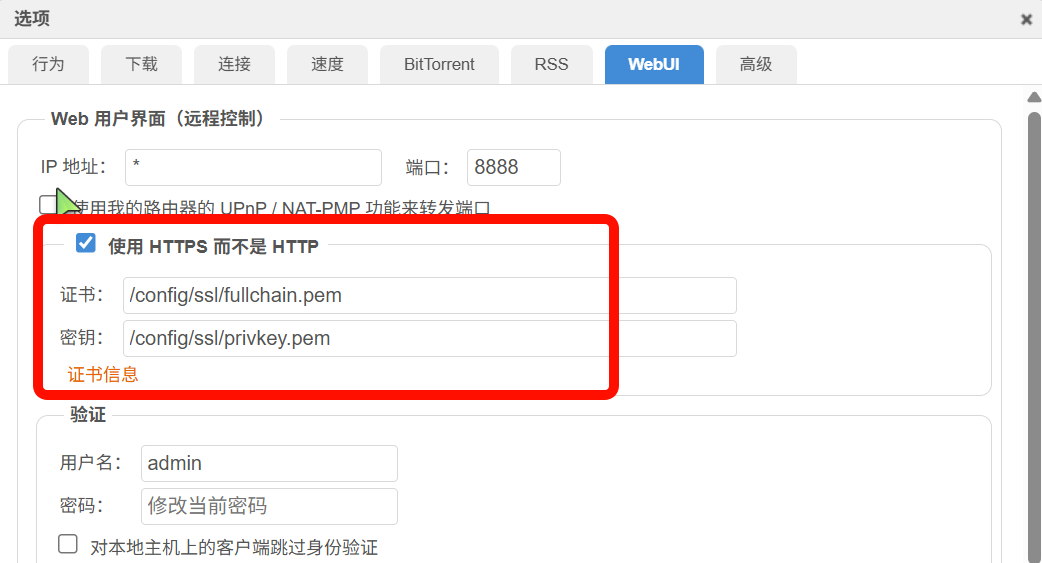

然后再webUI中,配置一下证书路径,点击保存,保存后需要切换 https访问。

4、公网访问

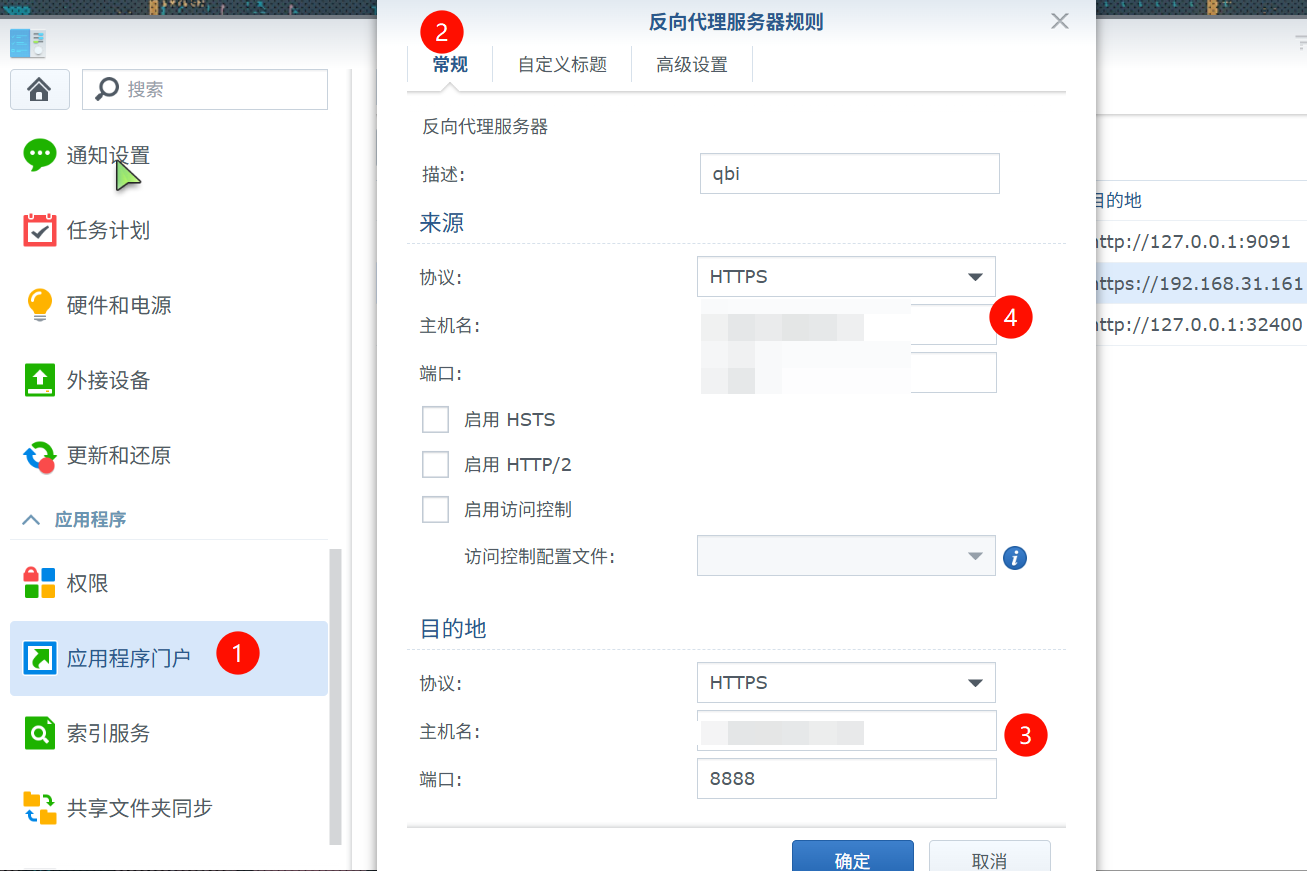

如果你有公网IPV6或者IPV4地址,在群晖的控制面板-应用程序门户-反向代理服务器中,新建反向代理

将本地的:https://192.168.3.26:8888

反向代理至你的域名+端口。

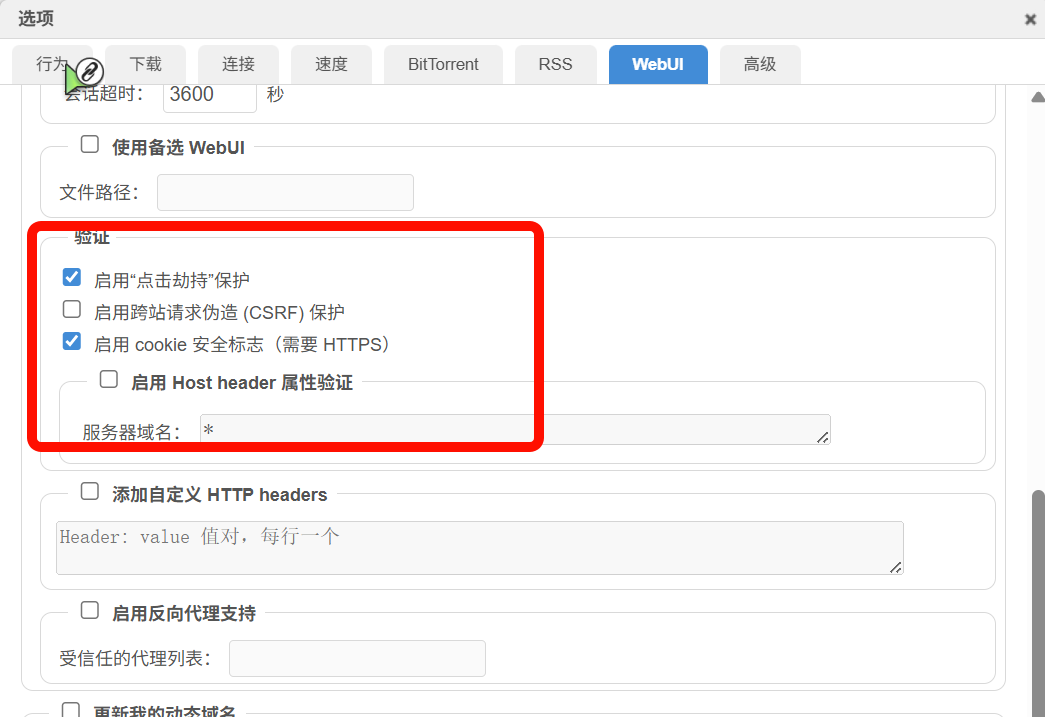

5、关闭CRSF

公网访问如果打开显示 未授权,那么关闭“启用跨站请求伪造 (CSRF) 保护”和取消 “启用 Host header 属性验证”,再次尝试访问应该就正常了。

启用“点击劫持”保护

点击劫持是一种常见的网络攻击方式,攻击者会伪装一个看似正常的按钮或链接,诱导用户点击,实际却执行了隐藏的恶意操作(如授权、修改设置等)。启用此功能可以有效防止此类攻击,建议保持开启。可搜索关键词“点击劫持”了解更多原理。启用跨站请求伪造(CSRF)保护

CSRF攻击通过伪造用户请求,在用户不知情的情况下执行操作(如添加任务、修改配置等)。虽然默认开启有助于提升安全性,但某些功能(如通过第三方工具远程添加下载任务)可能因此失效。若使用此类远程功能,建议关闭该选项。更多信息可搜索“CSRF”了解详情。启用 Cookie 安全标志(需要 HTTPS)

该选项用于增强 Cookie 安全性,仅在启用 HTTPS 时可选。如果当前未配置 HTTPS,此项会呈灰色不可选状态,可忽略。启用 Host Header 验证

用于防止 Host 头部伪造攻击。若你使用公网 IP 访问 Web UI,建议关闭此项,否则可能导致外网访问失败。注意:如需修改此项设置,切勿随意填写或更改字段内容,否则可能导致局域网也无法访问,需手动修改配置文件恢复。

6、做种配置

将值改大到你的需求后保存,再取消连接限制所有勾选。

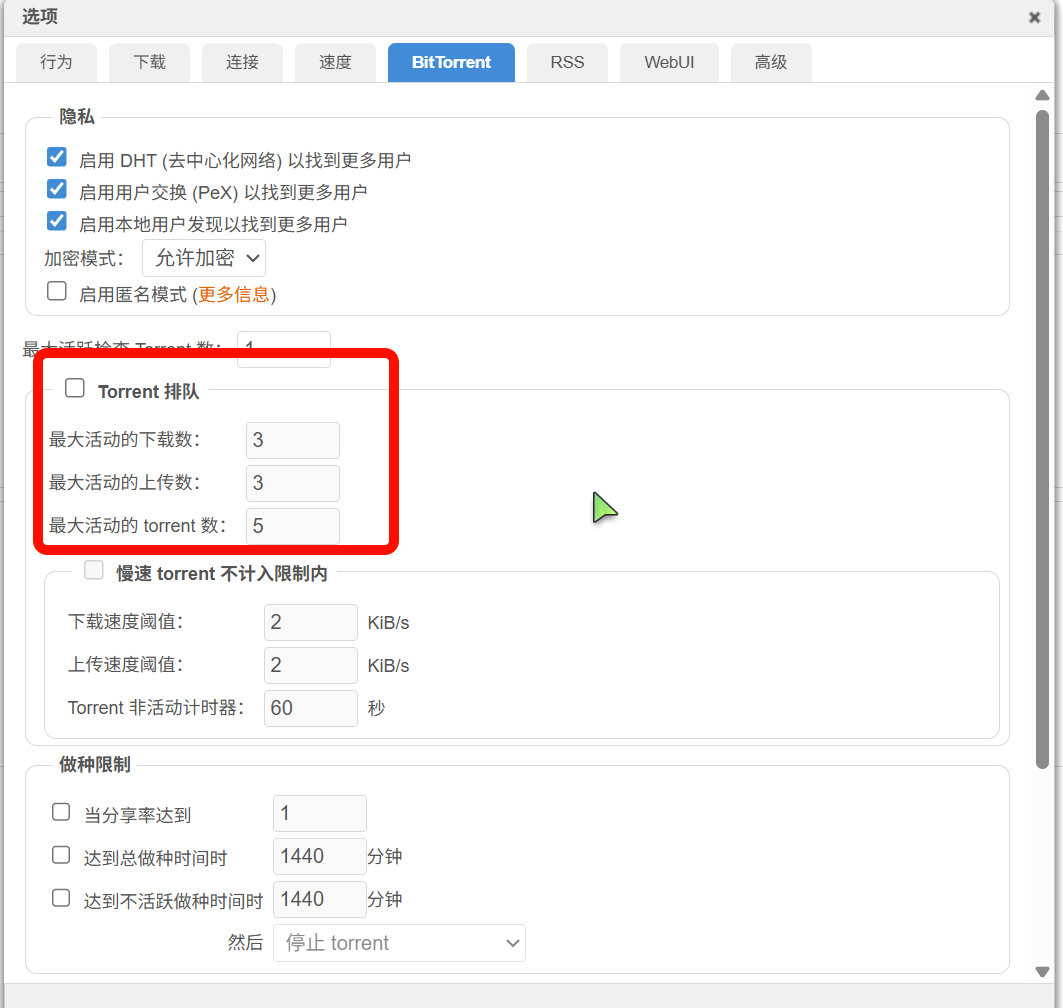

同样将值改大到你的需求后保存,再关闭Torrent排队